Supprimer un rootkit [RESOLU]

Supprimer un rootkit [RESOLU]

Bonjour,

J'ai depuis plusieurs jours un message de Avast qui me prévient de la présence d'un rootkit quelques minutes après chaque démarrage de l'ordinateur (sous vista).

J'ai passé un scann de Avast, qui repère le rootkit mais ne peut pas le supprimer et me signale "une erreur s'est produite lors du traitement du résultat".

J'ai donc essayé de le supprimer avec Malwarebites, sans plus de succès, et j'ai essayé aussi spybot, et le rootkit est toujours là. Enfin, j'ai essayé de le supprimer directement à son emplacement c:\windows\system32\Drivers\thnsht.sys, impossible à supprimer. En mode sans échec, c'est pareil, ce fichier semble incrusté irrémédiablement...

Auriez-vous une idée pour le supprimer ? Est-ce qu'il peut provoquer des dégâts importants dans l'ordi ?

Merci

Ab-by

J'ai depuis plusieurs jours un message de Avast qui me prévient de la présence d'un rootkit quelques minutes après chaque démarrage de l'ordinateur (sous vista).

J'ai passé un scann de Avast, qui repère le rootkit mais ne peut pas le supprimer et me signale "une erreur s'est produite lors du traitement du résultat".

J'ai donc essayé de le supprimer avec Malwarebites, sans plus de succès, et j'ai essayé aussi spybot, et le rootkit est toujours là. Enfin, j'ai essayé de le supprimer directement à son emplacement c:\windows\system32\Drivers\thnsht.sys, impossible à supprimer. En mode sans échec, c'est pareil, ce fichier semble incrusté irrémédiablement...

Auriez-vous une idée pour le supprimer ? Est-ce qu'il peut provoquer des dégâts importants dans l'ordi ?

Merci

Ab-by

Modifié en dernier par Ab-by le 14 févr. 2010, 21:05, modifié 1 fois.

- bernard53

- Support

- Messages : 3516

- Enregistré le : 25 avr. 2008, 22:05

- Configuration matérielle : Processeur intel 2 duo CPU E6750 2.66GHz

3GO mémoire vive

disque dur samsung 160Go

Re: Supprimer un rootkit

bonjour.

Télécharge Combofix.exe sur ton Bureau (et pas ailleurs).

http://download.bleepingcomputer.com/sUBs/ComboFix.exe

Pour VISTA: Clic-droit et choisis "Exécuter en tant qu'administrateur".

[Pour VISTA : pas d'installation de la console de récupération.

>> Lors de son exécution, ComboFix va vérifier si la Console de récupération Microsoft Windows est installée.

Avec des infections comme celles d'aujourd'hui, il est fortement conseillé de l'avoir préinstallée sur votre PC avant toute suppression de nuisibles.

Elle permettra de démarrer dans un mode spécial, de récupération (réparation), qui nous permet de vous aider plus facilement si jamais votre ordinateur rencontre un problème après une tentative de nettoyage.

Suis les invites pour permettre à ComboFix de télécharger et installer la Console de récupération Microsoft Windows, et lorsque cela est demandé, accepte le Contrat de Licence Utilisateur Final pour l'installer.

>> Une fois sur ton bureau double clique dessus pour le lancer.

Note importante : Si la Console de récupération Microsoft Windows est déjà installée, ComboFix continuera ses procédures de suppression de nuisibles.

Lorsque le scan sera complet, un rapport apparaîtra. Copie/colle ce rapport dans ta prochaine réponse.

NOTE : Le rapport se trouve également ici : C:\Combofix.txt

>>Ne pas cliquer dans la fenêtre de Combofix durant l’analyse, ceci provoquerait le gel du programme

Télécharge Combofix.exe sur ton Bureau (et pas ailleurs).

http://download.bleepingcomputer.com/sUBs/ComboFix.exe

Pour VISTA: Clic-droit et choisis "Exécuter en tant qu'administrateur".

[Pour VISTA : pas d'installation de la console de récupération.

>> Lors de son exécution, ComboFix va vérifier si la Console de récupération Microsoft Windows est installée.

Avec des infections comme celles d'aujourd'hui, il est fortement conseillé de l'avoir préinstallée sur votre PC avant toute suppression de nuisibles.

Elle permettra de démarrer dans un mode spécial, de récupération (réparation), qui nous permet de vous aider plus facilement si jamais votre ordinateur rencontre un problème après une tentative de nettoyage.

Suis les invites pour permettre à ComboFix de télécharger et installer la Console de récupération Microsoft Windows, et lorsque cela est demandé, accepte le Contrat de Licence Utilisateur Final pour l'installer.

>> Une fois sur ton bureau double clique dessus pour le lancer.

Note importante : Si la Console de récupération Microsoft Windows est déjà installée, ComboFix continuera ses procédures de suppression de nuisibles.

Lorsque le scan sera complet, un rapport apparaîtra. Copie/colle ce rapport dans ta prochaine réponse.

NOTE : Le rapport se trouve également ici : C:\Combofix.txt

>>Ne pas cliquer dans la fenêtre de Combofix durant l’analyse, ceci provoquerait le gel du programme

Bonne visite sur: http://tuto-b.comli.com/

Re: Supprimer un rootkit

voici le rapport :

ComboFix 10-02-09.04 - Magali 10/02/2010 18:34:03.1.2 - x86

Microsoft® Windows Vista™ Édition Familiale Premium 6.0.6000.0.1252.33.1036.18.1917.1249 [GMT 1:00]

Lancé depuis: c:\users\Magali\Desktop\ComboFix.exe

AV: avast! antivirus 4.8.1368 [VPS 100210-0] *On-access scanning disabled* (Updated) {7591DB91-41F0-48A3-B128-1A293FD8233D}

SP: avast! antivirus 4.8.1368 [VPS 100210-0] *disabled* (Updated) {7591DB91-41F0-48A3-B128-1A293FD8233D}

SP: Spybot - Search and Destroy *enabled* (Outdated) {ED588FAF-1B8F-43B4-ACA8-8E3C85DADBE9}

SP: Windows Defender *enabled* (Updated) {D68DDC3A-831F-4FAE-9E44-DA132C1ACF46}

.

(((((((((((((((((((((((((((((((((((( Autres suppressions ))))))))))))))))))))))))))))))))))))))))))))))))

.

c:\$recycle.bin\S-1-5-21-2152478756-3922319563-605102323-500

.

((((((((((((((((((((((((((((( Fichiers créés du 2010-01-10 au 2010-02-10 ))))))))))))))))))))))))))))))))))))

.

Pas de nouveau fichier créé dans ce laps de temps

.

(((((((((((((((((((((((((((((((((( Compte-rendu de Find3M ))))))))))))))))))))))))))))))))))))))))))))))))

.

2010-02-10 17:19 . 2006-11-02 15:48 690832 ----a-w- c:\windows\system32\perfh00C.dat

2010-02-10 17:19 . 2006-11-02 15:48 117572 ----a-w- c:\windows\system32\perfc00C.dat

2010-01-30 08:35 . 2009-09-23 10:17 -------- d-----w- c:\program files\Malwarebytes' Anti-Malware

2010-01-30 08:19 . 2010-01-30 08:19 5115824 ----a-w- c:\programdata\Malwarebytes\Malwarebytes' Anti-Malware\mbam-setup.exe

2010-01-29 18:55 . 2009-09-18 20:57 -------- d-----w- c:\users\Magali\AppData\Roaming\vlc

2010-01-29 18:55 . 2009-10-08 19:51 -------- d-----w- c:\programdata\Spybot - Search & Destroy

2010-01-24 18:03 . 2010-01-24 18:03 20 ----a-w- c:\users\Magali\AppData\Roaming\anvkgp.dat

2010-01-14 10:12 . 2009-10-09 00:11 181120 ------w- c:\windows\system32\MpSigStub.exe

2010-01-07 15:07 . 2009-09-23 10:17 38224 ----a-w- c:\windows\system32\drivers\mbamswissarmy.sys

2010-01-07 15:07 . 2009-09-23 10:17 19160 ----a-w- c:\windows\system32\drivers\mbam.sys

2009-12-28 09:58 . 2009-11-08 11:26 -------- d-----w- c:\users\Magali\AppData\Roaming\dvdcss

2009-11-24 23:54 . 2009-09-18 20:12 1280480 ----a-w- c:\windows\system32\aswBoot.exe

2009-11-24 23:49 . 2009-09-18 20:13 48560 ----a-w- c:\windows\system32\drivers\aswTdi.sys

2009-11-24 23:48 . 2009-09-18 20:13 23120 ----a-w- c:\windows\system32\drivers\aswRdr.sys

2009-11-24 23:47 . 2009-09-18 20:13 97480 ----a-w- c:\windows\system32\AvastSS.scr

2007-02-24 04:28 . 2007-02-24 04:28 8192 --sha-w- c:\windows\Users\Default\NTUSER.DAT

.

((((((((((((((((((((((((((((((((( Points de chargement Reg ))))))))))))))))))))))))))))))))))))))))))))))))

.

.

*Note* les éléments vides & les éléments initiaux légitimes ne sont pas listés

REGEDIT4

[HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Run]

"SpybotSD TeaTimer"="c:\program files\Spybot - Search & Destroy\TeaTimer.exe" [2009-03-05 2260480]

"swg"="c:\program files\Google\GoogleToolbarNotifier\GoogleToolbarNotifier.exe" [2009-09-20 39408]

"Sidebar"="c:\program files\windows sidebar\sidebar.exe" [2009-09-19 1232896]

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run]

"avast!"="c:\progra~1\ALWILS~1\Avast4\ashDisp.exe" [2009-11-24 81000]

"Google Quick Search Box"="c:\program files\Google\Quick Search Box\GoogleQuickSearchBox.exe" [2009-09-20 68592]

"Malwarebytes Anti-Malware (reboot)"="c:\program files\Malwarebytes' Anti-Malware\mbam.exe" [2010-01-07 1394000]

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SafeBoot\Minimal\WinDefend]

@="Service"

[HKLM\~\startupfolder\C:^ProgramData^Microsoft^Windows^Start Menu^Programs^Startup^Lancement rapide d'Adobe Acrobat.lnk]

path=c:\programdata\Microsoft\Windows\Start Menu\Programs\Startup\Lancement rapide d'Adobe Acrobat.lnk

backup=c:\windows\pss\Lancement rapide d'Adobe Acrobat.lnk.CommonStartup

backupExtension=.CommonStartup

[HKEY_LOCAL_MACHINE\software\microsoft\shared tools\msconfig\startupreg\Acrobat Assistant 7.0]

2004-12-14 00:12 483328 ----a-w- c:\program files\Adobe\Acrobat 7.0\Distillr\acrotray.exe

[HKEY_LOCAL_MACHINE\software\microsoft\shared tools\msconfig\startupreg\Windows Defender]

2007-01-17 03:02 1006264 ----a-w- c:\program files\Windows Defender\MSASCui.exe

R1 aswSP;avast! Self Protection;c:\windows\System32\drivers\aswSP.sys [18/09/2009 21:13 114768]

R2 aswFsBlk;aswFsBlk;c:\windows\System32\drivers\aswFsBlk.sys [18/09/2009 21:13 20560]

R2 aswMonFlt;aswMonFlt;c:\windows\System32\drivers\aswMonFlt.sys [18/09/2009 21:12 53328]

R2 SBSDWSCService;SBSD Security Center Service;c:\program files\Spybot - Search & Destroy\SDWinSec.exe [08/10/2009 20:51 1153368]

--- Autres Services/Pilotes en mémoire ---

*Deregistered* - thnsht

.

Contenu du dossier 'Tâches planifiées'

2010-02-10 c:\windows\Tasks\Google Software Updater.job

- c:\program files\Google\Common\Google Updater\GoogleUpdaterService.exe [2009-09-18 20:07]

2010-02-10 c:\windows\Tasks\User_Feed_Synchronization-{D4C9909A-7D7C-44F1-B126-677B40BEB29C}.job

- c:\windows\system32\msfeedssync.exe [2006-11-02 09:45]

.

.

------- Examen supplémentaire -------

.

uStart Page = hxxp://club-internet.fr/

FF - ProfilePath - c:\users\Magali\AppData\Roaming\Mozilla\Firefox\Profiles\20oplb3v.default\

FF - prefs.js: browser.startup.homepage - hxxp://club-internet.fr/

FF - plugin: c:\program files\Google\Google Updater\2.4.1698.5652\npCIDetect13.dll

.

**************************************************************************

catchme 0.3.1398 W2K/XP/Vista - rootkit/stealth malware detector by Gmer, http://www.gmer.net

Rootkit scan 2010-02-10 18:40

Windows 6.0.6000 NTFS

Recherche de processus cachés ...

Recherche d'éléments en démarrage automatique cachés ...

Recherche de fichiers cachés ...

Scan terminé avec succès

Fichiers cachés: 0

**************************************************************************

[HKEY_LOCAL_MACHINE\system\ControlSet001\Services\thnsht]

.

--------------------- CLES DE REGISTRE BLOQUEES ---------------------

[HKEY_LOCAL_MACHINE\system\ControlSet001\Control\Class\{4D36E96D-E325-11CE-BFC1-08002BE10318}\0000\AllUserSettings]

@Denied: (A) (Users)

@Denied: (A) (Everyone)

@Allowed: (B 1 2 3 4 5) (S-1-5-20)

"BlindDial"=dword:00000000

.

Heure de fin: 2010-02-10 18:46:52

ComboFix-quarantined-files.txt 2010-02-10 17:46

Avant-CF: 28 047 835 136 octets libres

Après-CF: 28 058 636 288 octets libres

- - End Of File - - 190A6DF99EF70C344CD62FE2E50EB521

J'ai dû redémarrer l'ordinateur, après le passage de combofix, je ne pouvais plus rien ouvrir (internet ou word) et j'avais un message du type : "impossible d'ouvrir, manque clé de registre..." je ne sais plus la fin, et je n'ai même pas pu faire d'impression d'écran de ce message. Après le redémarrage, ça a l'air de refonctionner.

Merci

Ab-by

ComboFix 10-02-09.04 - Magali 10/02/2010 18:34:03.1.2 - x86

Microsoft® Windows Vista™ Édition Familiale Premium 6.0.6000.0.1252.33.1036.18.1917.1249 [GMT 1:00]

Lancé depuis: c:\users\Magali\Desktop\ComboFix.exe

AV: avast! antivirus 4.8.1368 [VPS 100210-0] *On-access scanning disabled* (Updated) {7591DB91-41F0-48A3-B128-1A293FD8233D}

SP: avast! antivirus 4.8.1368 [VPS 100210-0] *disabled* (Updated) {7591DB91-41F0-48A3-B128-1A293FD8233D}

SP: Spybot - Search and Destroy *enabled* (Outdated) {ED588FAF-1B8F-43B4-ACA8-8E3C85DADBE9}

SP: Windows Defender *enabled* (Updated) {D68DDC3A-831F-4FAE-9E44-DA132C1ACF46}

.

(((((((((((((((((((((((((((((((((((( Autres suppressions ))))))))))))))))))))))))))))))))))))))))))))))))

.

c:\$recycle.bin\S-1-5-21-2152478756-3922319563-605102323-500

.

((((((((((((((((((((((((((((( Fichiers créés du 2010-01-10 au 2010-02-10 ))))))))))))))))))))))))))))))))))))

.

Pas de nouveau fichier créé dans ce laps de temps

.

(((((((((((((((((((((((((((((((((( Compte-rendu de Find3M ))))))))))))))))))))))))))))))))))))))))))))))))

.

2010-02-10 17:19 . 2006-11-02 15:48 690832 ----a-w- c:\windows\system32\perfh00C.dat

2010-02-10 17:19 . 2006-11-02 15:48 117572 ----a-w- c:\windows\system32\perfc00C.dat

2010-01-30 08:35 . 2009-09-23 10:17 -------- d-----w- c:\program files\Malwarebytes' Anti-Malware

2010-01-30 08:19 . 2010-01-30 08:19 5115824 ----a-w- c:\programdata\Malwarebytes\Malwarebytes' Anti-Malware\mbam-setup.exe

2010-01-29 18:55 . 2009-09-18 20:57 -------- d-----w- c:\users\Magali\AppData\Roaming\vlc

2010-01-29 18:55 . 2009-10-08 19:51 -------- d-----w- c:\programdata\Spybot - Search & Destroy

2010-01-24 18:03 . 2010-01-24 18:03 20 ----a-w- c:\users\Magali\AppData\Roaming\anvkgp.dat

2010-01-14 10:12 . 2009-10-09 00:11 181120 ------w- c:\windows\system32\MpSigStub.exe

2010-01-07 15:07 . 2009-09-23 10:17 38224 ----a-w- c:\windows\system32\drivers\mbamswissarmy.sys

2010-01-07 15:07 . 2009-09-23 10:17 19160 ----a-w- c:\windows\system32\drivers\mbam.sys

2009-12-28 09:58 . 2009-11-08 11:26 -------- d-----w- c:\users\Magali\AppData\Roaming\dvdcss

2009-11-24 23:54 . 2009-09-18 20:12 1280480 ----a-w- c:\windows\system32\aswBoot.exe

2009-11-24 23:49 . 2009-09-18 20:13 48560 ----a-w- c:\windows\system32\drivers\aswTdi.sys

2009-11-24 23:48 . 2009-09-18 20:13 23120 ----a-w- c:\windows\system32\drivers\aswRdr.sys

2009-11-24 23:47 . 2009-09-18 20:13 97480 ----a-w- c:\windows\system32\AvastSS.scr

2007-02-24 04:28 . 2007-02-24 04:28 8192 --sha-w- c:\windows\Users\Default\NTUSER.DAT

.

((((((((((((((((((((((((((((((((( Points de chargement Reg ))))))))))))))))))))))))))))))))))))))))))))))))

.

.

*Note* les éléments vides & les éléments initiaux légitimes ne sont pas listés

REGEDIT4

[HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Run]

"SpybotSD TeaTimer"="c:\program files\Spybot - Search & Destroy\TeaTimer.exe" [2009-03-05 2260480]

"swg"="c:\program files\Google\GoogleToolbarNotifier\GoogleToolbarNotifier.exe" [2009-09-20 39408]

"Sidebar"="c:\program files\windows sidebar\sidebar.exe" [2009-09-19 1232896]

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run]

"avast!"="c:\progra~1\ALWILS~1\Avast4\ashDisp.exe" [2009-11-24 81000]

"Google Quick Search Box"="c:\program files\Google\Quick Search Box\GoogleQuickSearchBox.exe" [2009-09-20 68592]

"Malwarebytes Anti-Malware (reboot)"="c:\program files\Malwarebytes' Anti-Malware\mbam.exe" [2010-01-07 1394000]

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SafeBoot\Minimal\WinDefend]

@="Service"

[HKLM\~\startupfolder\C:^ProgramData^Microsoft^Windows^Start Menu^Programs^Startup^Lancement rapide d'Adobe Acrobat.lnk]

path=c:\programdata\Microsoft\Windows\Start Menu\Programs\Startup\Lancement rapide d'Adobe Acrobat.lnk

backup=c:\windows\pss\Lancement rapide d'Adobe Acrobat.lnk.CommonStartup

backupExtension=.CommonStartup

[HKEY_LOCAL_MACHINE\software\microsoft\shared tools\msconfig\startupreg\Acrobat Assistant 7.0]

2004-12-14 00:12 483328 ----a-w- c:\program files\Adobe\Acrobat 7.0\Distillr\acrotray.exe

[HKEY_LOCAL_MACHINE\software\microsoft\shared tools\msconfig\startupreg\Windows Defender]

2007-01-17 03:02 1006264 ----a-w- c:\program files\Windows Defender\MSASCui.exe

R1 aswSP;avast! Self Protection;c:\windows\System32\drivers\aswSP.sys [18/09/2009 21:13 114768]

R2 aswFsBlk;aswFsBlk;c:\windows\System32\drivers\aswFsBlk.sys [18/09/2009 21:13 20560]

R2 aswMonFlt;aswMonFlt;c:\windows\System32\drivers\aswMonFlt.sys [18/09/2009 21:12 53328]

R2 SBSDWSCService;SBSD Security Center Service;c:\program files\Spybot - Search & Destroy\SDWinSec.exe [08/10/2009 20:51 1153368]

--- Autres Services/Pilotes en mémoire ---

*Deregistered* - thnsht

.

Contenu du dossier 'Tâches planifiées'

2010-02-10 c:\windows\Tasks\Google Software Updater.job

- c:\program files\Google\Common\Google Updater\GoogleUpdaterService.exe [2009-09-18 20:07]

2010-02-10 c:\windows\Tasks\User_Feed_Synchronization-{D4C9909A-7D7C-44F1-B126-677B40BEB29C}.job

- c:\windows\system32\msfeedssync.exe [2006-11-02 09:45]

.

.

------- Examen supplémentaire -------

.

uStart Page = hxxp://club-internet.fr/

FF - ProfilePath - c:\users\Magali\AppData\Roaming\Mozilla\Firefox\Profiles\20oplb3v.default\

FF - prefs.js: browser.startup.homepage - hxxp://club-internet.fr/

FF - plugin: c:\program files\Google\Google Updater\2.4.1698.5652\npCIDetect13.dll

.

**************************************************************************

catchme 0.3.1398 W2K/XP/Vista - rootkit/stealth malware detector by Gmer, http://www.gmer.net

Rootkit scan 2010-02-10 18:40

Windows 6.0.6000 NTFS

Recherche de processus cachés ...

Recherche d'éléments en démarrage automatique cachés ...

Recherche de fichiers cachés ...

Scan terminé avec succès

Fichiers cachés: 0

**************************************************************************

[HKEY_LOCAL_MACHINE\system\ControlSet001\Services\thnsht]

.

--------------------- CLES DE REGISTRE BLOQUEES ---------------------

[HKEY_LOCAL_MACHINE\system\ControlSet001\Control\Class\{4D36E96D-E325-11CE-BFC1-08002BE10318}\0000\AllUserSettings]

@Denied: (A) (Users)

@Denied: (A) (Everyone)

@Allowed: (B 1 2 3 4 5) (S-1-5-20)

"BlindDial"=dword:00000000

.

Heure de fin: 2010-02-10 18:46:52

ComboFix-quarantined-files.txt 2010-02-10 17:46

Avant-CF: 28 047 835 136 octets libres

Après-CF: 28 058 636 288 octets libres

- - End Of File - - 190A6DF99EF70C344CD62FE2E50EB521

J'ai dû redémarrer l'ordinateur, après le passage de combofix, je ne pouvais plus rien ouvrir (internet ou word) et j'avais un message du type : "impossible d'ouvrir, manque clé de registre..." je ne sais plus la fin, et je n'ai même pas pu faire d'impression d'écran de ce message. Après le redémarrage, ça a l'air de refonctionner.

Merci

Ab-by

- bernard53

- Support

- Messages : 3516

- Enregistré le : 25 avr. 2008, 22:05

- Configuration matérielle : Processeur intel 2 duo CPU E6750 2.66GHz

3GO mémoire vive

disque dur samsung 160Go

Re: Supprimer un rootkit

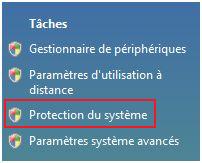

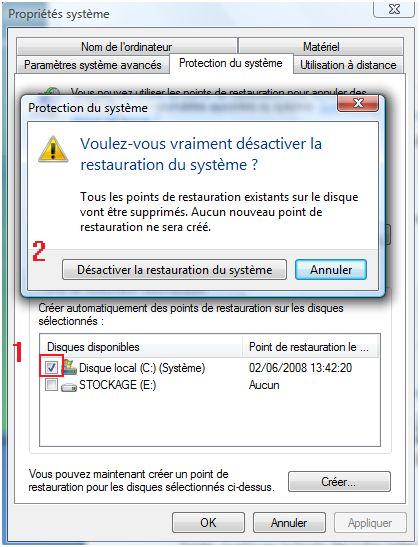

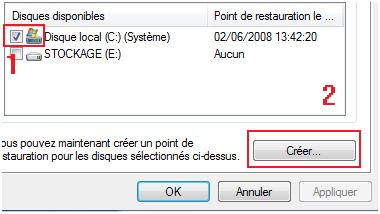

OK fait ceci.

Ouvre le Menu Démarrer > Exécuter (Touche Windows+ R : en raccourci)

Dans la boîte de dialogue, copie/colle tout ce qui est en citation ci-dessous :

2/ Ouvre CFScript.txt (sur ton Bureau) . > copie dedans cette nouvelle citation :

Fait un glisser/déposer de ce fichier CFScript.txt sur le fichier ComboFix.exe comme sur la capture:

Une fenêtre bleue va apparaître et ComboFix vas de nouveau faire une analyse.

Patiente le temps du scan. Le bureau va disparaître à plusieurs reprises: c'est normal!

Ne touche à rien tant que le scan n'est pas terminé.

Une fois le scan achevé, un rapport va s'afficher: poste son contenu, en précisant où en sont tes soucis.

Si le fichier ne s'ouvre pas, il se trouve ici > C:\ComboFix.txt

Puis ensuite.

Installe Malewarebytes' Antimalware,

Téléchargement et tuto

*** Met-le à jour puis choisi, Exécuter un examen complet

*** Si une infection est trouvée, coche la case a coté et valides avec l’Onglet Supprimer la sélection

Poste le rapport final.

*** il est conseillé de désactivé Tea-Timer si tu as Spybot-S&D juste le temps du scan.

Après dis moi comment cela va.

Ouvre le Menu Démarrer > Exécuter (Touche Windows+ R : en raccourci)

Dans la boîte de dialogue, copie/colle tout ce qui est en citation ci-dessous :

Puis validefsutil file createnew "%userprofile%\desktop\CFScript.txt" 0

2/ Ouvre CFScript.txt (sur ton Bureau) . > copie dedans cette nouvelle citation :

KillAll::

Rootkit::

C:\Windows\system32\Drivers\thnsht.sys

File::

C:\Windows\system32\Drivers\thnsht.sys

RegLockDel::

[HKEY_LOCAL_MACHINE\system\ControlSet001\Services\thnsht]

Fait un glisser/déposer de ce fichier CFScript.txt sur le fichier ComboFix.exe comme sur la capture:

Une fenêtre bleue va apparaître et ComboFix vas de nouveau faire une analyse.

Patiente le temps du scan. Le bureau va disparaître à plusieurs reprises: c'est normal!

Ne touche à rien tant que le scan n'est pas terminé.

Une fois le scan achevé, un rapport va s'afficher: poste son contenu, en précisant où en sont tes soucis.

Si le fichier ne s'ouvre pas, il se trouve ici > C:\ComboFix.txt

Puis ensuite.

Installe Malewarebytes' Antimalware,

Téléchargement et tuto

*** Met-le à jour puis choisi, Exécuter un examen complet

*** Si une infection est trouvée, coche la case a coté et valides avec l’Onglet Supprimer la sélection

Poste le rapport final.

*** il est conseillé de désactivé Tea-Timer si tu as Spybot-S&D juste le temps du scan.

Voici comment faire: Lancez Spybot-S&D, passez en Mode avancé via le Menu Mode (en haut) ? cliquez sur Oui--> choisissez Outils dans la barre de navigation sur la gauche -->Résident et là vous pouvez décocher les cases situées devant les deux outils.

Après dis moi comment cela va.

Bonne visite sur: http://tuto-b.comli.com/

Re: Supprimer un rootkit

j'ai suivi tes instructions mais je ne trouve pas CFScript.txt sur le bureau ni ailleurs...

je ne sais pas où il a été créé, et j'ai essayé deux fois. As-tu une idée de l'endroit où il pourrait se loger ?

je ne sais pas où il a été créé, et j'ai essayé deux fois. As-tu une idée de l'endroit où il pourrait se loger ?

- bernard53

- Support

- Messages : 3516

- Enregistré le : 25 avr. 2008, 22:05

- Configuration matérielle : Processeur intel 2 duo CPU E6750 2.66GHz

3GO mémoire vive

disque dur samsung 160Go

Re: Supprimer un rootkit

ton fichier CFScript.txt se crée automatiquement sur ton bureau.

bon cela ne fonctionne pas fait ceci à la place.

clic droit sur le Bureau > Nouveau > Document Texte--Enregistrer sous - CFScript.txt

Pas inquiétude je l(ai fait pour toi. tu as juste à le télécharger ici.

http://www.cijoint.fr/cjlink.php?file=c ... uKQJUo.zip

tu le dé zippe puis applique la procédure.

bon cela ne fonctionne pas fait ceci à la place.

clic droit sur le Bureau > Nouveau > Document Texte--Enregistrer sous - CFScript.txt

Pas inquiétude je l(ai fait pour toi. tu as juste à le télécharger ici.

http://www.cijoint.fr/cjlink.php?file=c ... uKQJUo.zip

tu le dé zippe puis applique la procédure.

Bonne visite sur: http://tuto-b.comli.com/

Re: Supprimer un rootkit

Je n'ai pas l'ordinateur infecté jusqu'à demain soir, mais j'essaie dès que possible ta procédure et je te tiens au courant.

Merci

Ab-by

Merci

Ab-by

- bernard53

- Support

- Messages : 3516

- Enregistré le : 25 avr. 2008, 22:05

- Configuration matérielle : Processeur intel 2 duo CPU E6750 2.66GHz

3GO mémoire vive

disque dur samsung 160Go

Re: Supprimer un rootkit

Ok pas de soucisAb-by a écrit :Je n'ai pas l'ordinateur infecté jusqu'à demain soir, mais j'essaie dès que possible ta procédure et je te tiens au courant.

Merci

Ab-by

Bonne visite sur: http://tuto-b.comli.com/

Re: Supprimer un rootkit

Bonjour,

Merci pour le lien ! J'ai suivi ta procédure et voici le rapport de Combofix :

ComboFix 10-02-09.04 - Magali 12/02/2010 18:22:12.2.2 - x86

Microsoft® Windows Vista™ Édition Familiale Premium 6.0.6000.0.1252.33.1036.18.1917.1194 [GMT 1:00]

Lancé depuis: c:\users\Magali\Desktop\ComboFix.exe

Commutateurs utilisés :: c:\users\Magali\Desktop\cij1uKQJUo\CFScript.txt

AV: avast! antivirus 4.8.1368 [VPS 100212-2] *On-access scanning disabled* (Updated) {7591DB91-41F0-48A3-B128-1A293FD8233D}

SP: avast! antivirus 4.8.1368 [VPS 100212-2] *disabled* (Updated) {7591DB91-41F0-48A3-B128-1A293FD8233D}

SP: Spybot - Search and Destroy *enabled* (Outdated) {ED588FAF-1B8F-43B4-ACA8-8E3C85DADBE9}

SP: Windows Defender *enabled* (Updated) {D68DDC3A-831F-4FAE-9E44-DA132C1ACF46}

FILE ::

"c:\windows\system32\Drivers\thnsht.sys"

.

(((((((((((((((((((((((((((((((((((( Autres suppressions ))))))))))))))))))))))))))))))))))))))))))))))))

.

c:\windows\system32\Drivers\thnsht.sys . . . . impossible à supprimer

.

((((((((((((((((((((((((((((((((((((((( Pilotes/Services )))))))))))))))))))))))))))))))))))))))))))))))))

.

-------\Legacy_thnsht

-------\Service_thnsht

((((((((((((((((((((((((((((( Fichiers créés du 2010-01-12 au 2010-02-12 ))))))))))))))))))))))))))))))))))))

.

2010-02-12 17:28 . 2010-02-12 17:32 -------- d-----w- c:\users\Magali\AppData\Local\temp

2010-02-12 17:28 . 2010-02-12 17:28 -------- d-----w- c:\users\Public\AppData\Local\temp

2010-01-24 18:07 . 2010-02-12 17:32 792064 ----a-w- c:\windows\system32\drivers\thnsht.sys

.

(((((((((((((((((((((((((((((((((( Compte-rendu de Find3M ))))))))))))))))))))))))))))))))))))))))))))))))

.

2010-02-10 17:19 . 2006-11-02 15:48 690832 ----a-w- c:\windows\system32\perfh00C.dat

2010-02-10 17:19 . 2006-11-02 15:48 117572 ----a-w- c:\windows\system32\perfc00C.dat

2010-01-30 08:35 . 2009-09-23 10:17 -------- d-----w- c:\program files\Malwarebytes' Anti-Malware

2010-01-29 18:55 . 2009-09-18 20:57 -------- d-----w- c:\users\Magali\AppData\Roaming\vlc

2010-01-29 18:55 . 2009-10-08 19:51 -------- d-----w- c:\programdata\Spybot - Search & Destroy

2010-01-24 18:03 . 2010-01-24 18:03 20 ----a-w- c:\users\Magali\AppData\Roaming\anvkgp.dat

2010-01-14 10:12 . 2009-10-09 00:11 181120 ------w- c:\windows\system32\MpSigStub.exe

2010-01-07 15:07 . 2009-09-23 10:17 38224 ----a-w- c:\windows\system32\drivers\mbamswissarmy.sys

2010-01-07 15:07 . 2009-09-23 10:17 19160 ----a-w- c:\windows\system32\drivers\mbam.sys

2009-12-28 09:58 . 2009-11-08 11:26 -------- d-----w- c:\users\Magali\AppData\Roaming\dvdcss

2009-11-24 23:54 . 2009-09-18 20:12 1280480 ----a-w- c:\windows\system32\aswBoot.exe

2009-11-24 23:49 . 2009-09-18 20:13 48560 ----a-w- c:\windows\system32\drivers\aswTdi.sys

2009-11-24 23:48 . 2009-09-18 20:13 23120 ----a-w- c:\windows\system32\drivers\aswRdr.sys

2009-11-24 23:47 . 2009-09-18 20:13 97480 ----a-w- c:\windows\system32\AvastSS.scr

2007-02-24 04:28 . 2007-02-24 04:28 8192 --sha-w- c:\windows\Users\Default\NTUSER.DAT

.

((((((((((((((((((((((((((((((((( Points de chargement Reg ))))))))))))))))))))))))))))))))))))))))))))))))

.

.

*Note* les éléments vides & les éléments initiaux légitimes ne sont pas listés

REGEDIT4

[HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Run]

"swg"="c:\program files\Google\GoogleToolbarNotifier\GoogleToolbarNotifier.exe" [2009-09-20 39408]

"Sidebar"="c:\program files\windows sidebar\sidebar.exe" [2009-09-19 1232896]

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run]

"avast!"="c:\progra~1\ALWILS~1\Avast4\ashDisp.exe" [2009-11-24 81000]

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SafeBoot\Minimal\WinDefend]

@="Service"

[HKLM\~\startupfolder\C:^ProgramData^Microsoft^Windows^Start Menu^Programs^Startup^Lancement rapide d'Adobe Acrobat.lnk]

path=c:\programdata\Microsoft\Windows\Start Menu\Programs\Startup\Lancement rapide d'Adobe Acrobat.lnk

backup=c:\windows\pss\Lancement rapide d'Adobe Acrobat.lnk.CommonStartup

backupExtension=.CommonStartup

[HKEY_LOCAL_MACHINE\software\microsoft\shared tools\msconfig\startupreg\Acrobat Assistant 7.0]

2004-12-14 00:12 483328 ----a-w- c:\program files\Adobe\Acrobat 7.0\Distillr\acrotray.exe

[HKEY_LOCAL_MACHINE\software\microsoft\shared tools\msconfig\startupreg\Google Quick Search Box]

2009-09-20 20:07 68592 ----a-w- c:\program files\Google\Quick Search Box\GoogleQuickSearchBox.exe

[HKEY_LOCAL_MACHINE\software\microsoft\shared tools\msconfig\startupreg\Malwarebytes Anti-Malware (reboot)]

2010-01-07 15:07 1394000 ----a-w- c:\program files\Malwarebytes' Anti-Malware\mbam.exe

[HKEY_LOCAL_MACHINE\software\microsoft\shared tools\msconfig\startupreg\SpybotSD TeaTimer]

2009-03-05 14:07 2260480 --sha-r- c:\program files\Spybot - Search & Destroy\TeaTimer.exe

[HKEY_LOCAL_MACHINE\software\microsoft\shared tools\msconfig\startupreg\Windows Defender]

2007-01-17 03:02 1006264 ----a-w- c:\program files\Windows Defender\MSASCui.exe

R1 aswSP;avast! Self Protection;c:\windows\System32\drivers\aswSP.sys [18/09/2009 21:13 114768]

R2 aswFsBlk;aswFsBlk;c:\windows\System32\drivers\aswFsBlk.sys [18/09/2009 21:13 20560]

R2 aswMonFlt;aswMonFlt;c:\windows\System32\drivers\aswMonFlt.sys [18/09/2009 21:12 53328]

R2 SBSDWSCService;SBSD Security Center Service;c:\program files\Spybot - Search & Destroy\SDWinSec.exe [08/10/2009 20:51 1153368]

.

Contenu du dossier 'Tâches planifiées'

2010-02-12 c:\windows\Tasks\Google Software Updater.job

- c:\program files\Google\Common\Google Updater\GoogleUpdaterService.exe [2009-09-18 20:07]

2010-02-11 c:\windows\Tasks\User_Feed_Synchronization-{D4C9909A-7D7C-44F1-B126-677B40BEB29C}.job

- c:\windows\system32\msfeedssync.exe [2006-11-02 09:45]

.

.

------- Examen supplémentaire -------

.

uStart Page = hxxp://club-internet.fr/

FF - ProfilePath - c:\users\Magali\AppData\Roaming\Mozilla\Firefox\Profiles\20oplb3v.default\

FF - prefs.js: browser.startup.homepage - hxxp://club-internet.fr/

FF - plugin: c:\program files\Google\Google Updater\2.4.1698.5652\npCIDetect13.dll

.

**************************************************************************

Recherche de processus cachés ...

Recherche d'éléments en démarrage automatique cachés ...

Recherche de fichiers cachés ...

Scan terminé avec succès

Fichiers cachés:

**************************************************************************

.

--------------------- CLES DE REGISTRE BLOQUEES ---------------------

[HKEY_LOCAL_MACHINE\system\ControlSet001\Control\Class\{4D36E96D-E325-11CE-BFC1-08002BE10318}\0000\AllUserSettings]

@Denied: (A) (Users)

@Denied: (A) (Everyone)

@Allowed: (B 1 2 3 4 5) (S-1-5-20)

"BlindDial"=dword:00000000

.

--------------------- DLLs chargées dans les processus actifs ---------------------

- - - - - - - > 'Explorer.exe'(3240)

c:\program files\Roxio\Drag-to-Disc\Shellex.dll

c:\windows\system32\DLAAPI_W.DLL

c:\program files\Roxio\Drag-to-Disc\ShellRes.dll

.

------------------------ Autres processus actifs ------------------------

.

c:\windows\system32\Ati2evxx.exe

c:\windows\system32\Ati2evxx.exe

c:\program files\Alwil Software\Avast4\aswUpdSv.exe

c:\program files\Alwil Software\Avast4\ashServ.exe

c:\program files\Alwil Software\Avast4\ashMaiSv.exe

c:\program files\Alwil Software\Avast4\ashWebSv.exe

c:\windows\system32\conime.exe

c:\program files\Alwil Software\Avast4\ashDisp.exe

c:\windows\Microsoft.NET\Framework\v2.0.50727\mscorsvw.exe

.

**************************************************************************

.

Heure de fin: 2010-02-12 18:42:54 - La machine a redémarré

ComboFix-quarantined-files.txt 2010-02-12 17:42

ComboFix2.txt 2010-02-10 17:46

Avant-CF: 27 933 216 768 octets libres

Après-CF: 27 790 393 344 octets libres

- - End Of File - - 5134980C3AB2998599827A66EB5CE406

Puis j'ai lancé Malwarebytes, voici le rapport :

Malwarebytes' Anti-Malware 1.44

Version de la base de données: 3661

Windows 6.0.6000

Internet Explorer 7.0.6000.16890

13/02/2010 07:39:18

mbam-log-2010-02-13 (07-39-18).txt

Type de recherche: Examen complet (C:\|D:\|)

Eléments examinés: 290016

Temps écoulé: 5 hour(s), 38 minute(s), 39 second(s)

Processus mémoire infecté(s): 0

Module(s) mémoire infecté(s): 0

Clé(s) du Registre infectée(s): 0

Valeur(s) du Registre infectée(s): 0

Elément(s) de données du Registre infecté(s): 0

Dossier(s) infecté(s): 0

Fichier(s) infecté(s): 0

Processus mémoire infecté(s):

(Aucun élément nuisible détecté)

Module(s) mémoire infecté(s):

(Aucun élément nuisible détecté)

Clé(s) du Registre infectée(s):

(Aucun élément nuisible détecté)

Valeur(s) du Registre infectée(s):

(Aucun élément nuisible détecté)

Elément(s) de données du Registre infecté(s):

(Aucun élément nuisible détecté)

Dossier(s) infecté(s):

(Aucun élément nuisible détecté)

Fichier(s) infecté(s):

(Aucun élément nuisible détecté)

Depuis quelques temps, en fait un peu après la détection du Rootkit impossible à supprimer, j'ai eu des soucis de connexion à Internet. La plupart du temps, je ne peux pas me connecter, surtout en tapant l'adresse dans le navigateur, et je réactualise 20 ou 30 fois pour avoir enfin la page. Et juste après, aucun problème de connexion sur certains sites (ma page d'accueil, le forum...). Ca arrive surtout avec Yahoo, et les mails. J'ai aussi de temps en temps une page qui s'affiche sans mise en page, avec juste le texte, les mots les uns au dessous des autres, et les liens (je n'ai pas pu faire de copie d'écran pour être plus claire...).

Est-ce qu'un Rootkit peut être transmis avec les pièces jointes par mail ? Je n'ai pas envie d'infecter mes contacts...

Merci

Ab-by

Merci pour le lien ! J'ai suivi ta procédure et voici le rapport de Combofix :

ComboFix 10-02-09.04 - Magali 12/02/2010 18:22:12.2.2 - x86

Microsoft® Windows Vista™ Édition Familiale Premium 6.0.6000.0.1252.33.1036.18.1917.1194 [GMT 1:00]

Lancé depuis: c:\users\Magali\Desktop\ComboFix.exe

Commutateurs utilisés :: c:\users\Magali\Desktop\cij1uKQJUo\CFScript.txt

AV: avast! antivirus 4.8.1368 [VPS 100212-2] *On-access scanning disabled* (Updated) {7591DB91-41F0-48A3-B128-1A293FD8233D}

SP: avast! antivirus 4.8.1368 [VPS 100212-2] *disabled* (Updated) {7591DB91-41F0-48A3-B128-1A293FD8233D}

SP: Spybot - Search and Destroy *enabled* (Outdated) {ED588FAF-1B8F-43B4-ACA8-8E3C85DADBE9}

SP: Windows Defender *enabled* (Updated) {D68DDC3A-831F-4FAE-9E44-DA132C1ACF46}

FILE ::

"c:\windows\system32\Drivers\thnsht.sys"

.

(((((((((((((((((((((((((((((((((((( Autres suppressions ))))))))))))))))))))))))))))))))))))))))))))))))

.

c:\windows\system32\Drivers\thnsht.sys . . . . impossible à supprimer

.

((((((((((((((((((((((((((((((((((((((( Pilotes/Services )))))))))))))))))))))))))))))))))))))))))))))))))

.

-------\Legacy_thnsht

-------\Service_thnsht

((((((((((((((((((((((((((((( Fichiers créés du 2010-01-12 au 2010-02-12 ))))))))))))))))))))))))))))))))))))

.

2010-02-12 17:28 . 2010-02-12 17:32 -------- d-----w- c:\users\Magali\AppData\Local\temp

2010-02-12 17:28 . 2010-02-12 17:28 -------- d-----w- c:\users\Public\AppData\Local\temp

2010-01-24 18:07 . 2010-02-12 17:32 792064 ----a-w- c:\windows\system32\drivers\thnsht.sys

.

(((((((((((((((((((((((((((((((((( Compte-rendu de Find3M ))))))))))))))))))))))))))))))))))))))))))))))))

.

2010-02-10 17:19 . 2006-11-02 15:48 690832 ----a-w- c:\windows\system32\perfh00C.dat

2010-02-10 17:19 . 2006-11-02 15:48 117572 ----a-w- c:\windows\system32\perfc00C.dat

2010-01-30 08:35 . 2009-09-23 10:17 -------- d-----w- c:\program files\Malwarebytes' Anti-Malware

2010-01-29 18:55 . 2009-09-18 20:57 -------- d-----w- c:\users\Magali\AppData\Roaming\vlc

2010-01-29 18:55 . 2009-10-08 19:51 -------- d-----w- c:\programdata\Spybot - Search & Destroy

2010-01-24 18:03 . 2010-01-24 18:03 20 ----a-w- c:\users\Magali\AppData\Roaming\anvkgp.dat

2010-01-14 10:12 . 2009-10-09 00:11 181120 ------w- c:\windows\system32\MpSigStub.exe

2010-01-07 15:07 . 2009-09-23 10:17 38224 ----a-w- c:\windows\system32\drivers\mbamswissarmy.sys

2010-01-07 15:07 . 2009-09-23 10:17 19160 ----a-w- c:\windows\system32\drivers\mbam.sys

2009-12-28 09:58 . 2009-11-08 11:26 -------- d-----w- c:\users\Magali\AppData\Roaming\dvdcss

2009-11-24 23:54 . 2009-09-18 20:12 1280480 ----a-w- c:\windows\system32\aswBoot.exe

2009-11-24 23:49 . 2009-09-18 20:13 48560 ----a-w- c:\windows\system32\drivers\aswTdi.sys

2009-11-24 23:48 . 2009-09-18 20:13 23120 ----a-w- c:\windows\system32\drivers\aswRdr.sys

2009-11-24 23:47 . 2009-09-18 20:13 97480 ----a-w- c:\windows\system32\AvastSS.scr

2007-02-24 04:28 . 2007-02-24 04:28 8192 --sha-w- c:\windows\Users\Default\NTUSER.DAT

.

((((((((((((((((((((((((((((((((( Points de chargement Reg ))))))))))))))))))))))))))))))))))))))))))))))))

.

.

*Note* les éléments vides & les éléments initiaux légitimes ne sont pas listés

REGEDIT4

[HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Run]

"swg"="c:\program files\Google\GoogleToolbarNotifier\GoogleToolbarNotifier.exe" [2009-09-20 39408]

"Sidebar"="c:\program files\windows sidebar\sidebar.exe" [2009-09-19 1232896]

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run]

"avast!"="c:\progra~1\ALWILS~1\Avast4\ashDisp.exe" [2009-11-24 81000]

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SafeBoot\Minimal\WinDefend]

@="Service"

[HKLM\~\startupfolder\C:^ProgramData^Microsoft^Windows^Start Menu^Programs^Startup^Lancement rapide d'Adobe Acrobat.lnk]

path=c:\programdata\Microsoft\Windows\Start Menu\Programs\Startup\Lancement rapide d'Adobe Acrobat.lnk

backup=c:\windows\pss\Lancement rapide d'Adobe Acrobat.lnk.CommonStartup

backupExtension=.CommonStartup

[HKEY_LOCAL_MACHINE\software\microsoft\shared tools\msconfig\startupreg\Acrobat Assistant 7.0]

2004-12-14 00:12 483328 ----a-w- c:\program files\Adobe\Acrobat 7.0\Distillr\acrotray.exe

[HKEY_LOCAL_MACHINE\software\microsoft\shared tools\msconfig\startupreg\Google Quick Search Box]

2009-09-20 20:07 68592 ----a-w- c:\program files\Google\Quick Search Box\GoogleQuickSearchBox.exe

[HKEY_LOCAL_MACHINE\software\microsoft\shared tools\msconfig\startupreg\Malwarebytes Anti-Malware (reboot)]

2010-01-07 15:07 1394000 ----a-w- c:\program files\Malwarebytes' Anti-Malware\mbam.exe

[HKEY_LOCAL_MACHINE\software\microsoft\shared tools\msconfig\startupreg\SpybotSD TeaTimer]

2009-03-05 14:07 2260480 --sha-r- c:\program files\Spybot - Search & Destroy\TeaTimer.exe

[HKEY_LOCAL_MACHINE\software\microsoft\shared tools\msconfig\startupreg\Windows Defender]

2007-01-17 03:02 1006264 ----a-w- c:\program files\Windows Defender\MSASCui.exe

R1 aswSP;avast! Self Protection;c:\windows\System32\drivers\aswSP.sys [18/09/2009 21:13 114768]

R2 aswFsBlk;aswFsBlk;c:\windows\System32\drivers\aswFsBlk.sys [18/09/2009 21:13 20560]

R2 aswMonFlt;aswMonFlt;c:\windows\System32\drivers\aswMonFlt.sys [18/09/2009 21:12 53328]

R2 SBSDWSCService;SBSD Security Center Service;c:\program files\Spybot - Search & Destroy\SDWinSec.exe [08/10/2009 20:51 1153368]

.

Contenu du dossier 'Tâches planifiées'

2010-02-12 c:\windows\Tasks\Google Software Updater.job

- c:\program files\Google\Common\Google Updater\GoogleUpdaterService.exe [2009-09-18 20:07]

2010-02-11 c:\windows\Tasks\User_Feed_Synchronization-{D4C9909A-7D7C-44F1-B126-677B40BEB29C}.job

- c:\windows\system32\msfeedssync.exe [2006-11-02 09:45]

.

.

------- Examen supplémentaire -------

.

uStart Page = hxxp://club-internet.fr/

FF - ProfilePath - c:\users\Magali\AppData\Roaming\Mozilla\Firefox\Profiles\20oplb3v.default\

FF - prefs.js: browser.startup.homepage - hxxp://club-internet.fr/

FF - plugin: c:\program files\Google\Google Updater\2.4.1698.5652\npCIDetect13.dll

.

**************************************************************************

Recherche de processus cachés ...

Recherche d'éléments en démarrage automatique cachés ...

Recherche de fichiers cachés ...

Scan terminé avec succès

Fichiers cachés:

**************************************************************************

.

--------------------- CLES DE REGISTRE BLOQUEES ---------------------

[HKEY_LOCAL_MACHINE\system\ControlSet001\Control\Class\{4D36E96D-E325-11CE-BFC1-08002BE10318}\0000\AllUserSettings]

@Denied: (A) (Users)

@Denied: (A) (Everyone)

@Allowed: (B 1 2 3 4 5) (S-1-5-20)

"BlindDial"=dword:00000000

.

--------------------- DLLs chargées dans les processus actifs ---------------------

- - - - - - - > 'Explorer.exe'(3240)

c:\program files\Roxio\Drag-to-Disc\Shellex.dll

c:\windows\system32\DLAAPI_W.DLL

c:\program files\Roxio\Drag-to-Disc\ShellRes.dll

.

------------------------ Autres processus actifs ------------------------

.

c:\windows\system32\Ati2evxx.exe

c:\windows\system32\Ati2evxx.exe

c:\program files\Alwil Software\Avast4\aswUpdSv.exe

c:\program files\Alwil Software\Avast4\ashServ.exe

c:\program files\Alwil Software\Avast4\ashMaiSv.exe

c:\program files\Alwil Software\Avast4\ashWebSv.exe

c:\windows\system32\conime.exe

c:\program files\Alwil Software\Avast4\ashDisp.exe

c:\windows\Microsoft.NET\Framework\v2.0.50727\mscorsvw.exe

.

**************************************************************************

.

Heure de fin: 2010-02-12 18:42:54 - La machine a redémarré

ComboFix-quarantined-files.txt 2010-02-12 17:42

ComboFix2.txt 2010-02-10 17:46

Avant-CF: 27 933 216 768 octets libres

Après-CF: 27 790 393 344 octets libres

- - End Of File - - 5134980C3AB2998599827A66EB5CE406

Puis j'ai lancé Malwarebytes, voici le rapport :

Malwarebytes' Anti-Malware 1.44

Version de la base de données: 3661

Windows 6.0.6000

Internet Explorer 7.0.6000.16890

13/02/2010 07:39:18

mbam-log-2010-02-13 (07-39-18).txt

Type de recherche: Examen complet (C:\|D:\|)

Eléments examinés: 290016

Temps écoulé: 5 hour(s), 38 minute(s), 39 second(s)

Processus mémoire infecté(s): 0

Module(s) mémoire infecté(s): 0

Clé(s) du Registre infectée(s): 0

Valeur(s) du Registre infectée(s): 0

Elément(s) de données du Registre infecté(s): 0

Dossier(s) infecté(s): 0

Fichier(s) infecté(s): 0

Processus mémoire infecté(s):

(Aucun élément nuisible détecté)

Module(s) mémoire infecté(s):

(Aucun élément nuisible détecté)

Clé(s) du Registre infectée(s):

(Aucun élément nuisible détecté)

Valeur(s) du Registre infectée(s):

(Aucun élément nuisible détecté)

Elément(s) de données du Registre infecté(s):

(Aucun élément nuisible détecté)

Dossier(s) infecté(s):

(Aucun élément nuisible détecté)

Fichier(s) infecté(s):

(Aucun élément nuisible détecté)

Depuis quelques temps, en fait un peu après la détection du Rootkit impossible à supprimer, j'ai eu des soucis de connexion à Internet. La plupart du temps, je ne peux pas me connecter, surtout en tapant l'adresse dans le navigateur, et je réactualise 20 ou 30 fois pour avoir enfin la page. Et juste après, aucun problème de connexion sur certains sites (ma page d'accueil, le forum...). Ca arrive surtout avec Yahoo, et les mails. J'ai aussi de temps en temps une page qui s'affiche sans mise en page, avec juste le texte, les mots les uns au dessous des autres, et les liens (je n'ai pas pu faire de copie d'écran pour être plus claire...).

Est-ce qu'un Rootkit peut être transmis avec les pièces jointes par mail ? Je n'ai pas envie d'infecter mes contacts...

Merci

Ab-by

- nardino

- Modérateurs

- Messages : 11993

- Enregistré le : 05 févr. 2007, 17:38

- Localisation : Reims

- Contact :

Re: Supprimer un rootkit

Bonjour

Juste une incruste en attendant le retour de Bernard53.

Télécharge load_tdsskiller de Loup Blanc sur ton Bureau

http://fradesch.perso.cegetel.net/trans ... killer.exe

Cet outil est conçu pour automatiser différentes tâches proposées par TDSSKiller, un fix de Kaspersky.

Lance load_tdsskiller en double-cliquant dessus. Clic droit et exécuter en tant qu'administrateur avec Vista/Sept

L'outil va se connecter au Net pour télécharger une copie à jour de TDSSKiller, puis va lancer le scan.

A la fin du scan, appuie sur une touche pour continuer, comme l'indique le message dans la fenêtre noire d'invite de commande

Le rapport s'affichera automatiquement : copie-colle son contenu dans ta prochaine réponse

Le fichier est enregistré ici : C:\tdsskiller\report.txt

Fais redémarrer ton PC deux fois.

@+

Juste une incruste en attendant le retour de Bernard53.

Télécharge load_tdsskiller de Loup Blanc sur ton Bureau

http://fradesch.perso.cegetel.net/trans ... killer.exe

Cet outil est conçu pour automatiser différentes tâches proposées par TDSSKiller, un fix de Kaspersky.

Lance load_tdsskiller en double-cliquant dessus. Clic droit et exécuter en tant qu'administrateur avec Vista/Sept

L'outil va se connecter au Net pour télécharger une copie à jour de TDSSKiller, puis va lancer le scan.

A la fin du scan, appuie sur une touche pour continuer, comme l'indique le message dans la fenêtre noire d'invite de commande

Le rapport s'affichera automatiquement : copie-colle son contenu dans ta prochaine réponse

Le fichier est enregistré ici : C:\tdsskiller\report.txt

Fais redémarrer ton PC deux fois.

@+

Re: Supprimer un rootkit

Bonjour Nardino,

Merci pour ces infos. Voici le rapport :

12:21:02:092 2840 TDSS rootkit removing tool 2.2.3 Feb 4 2010 14:34:00

12:21:02:092 2840 ================================================================================

12:21:02:092 2840 SystemInfo:

12:21:02:092 2840 OS Version: 6.0.6000 ServicePack: 0.0

12:21:02:092 2840 Product type: Workstation

12:21:02:093 2840 ComputerName: PC-DE-MAGALI

12:21:02:093 2840 UserName: Magali

12:21:02:093 2840 Windows directory: C:\Windows

12:21:02:093 2840 Processor architecture: Intel x86

12:21:02:093 2840 Number of processors: 2

12:21:02:093 2840 Page size: 0x1000

12:21:02:095 2840 Boot type: Normal boot

12:21:02:095 2840 ================================================================================

12:21:02:100 2840 UnloadDriverW: NtUnloadDriver error 2

12:21:02:100 2840 ForceUnloadDriverW: UnloadDriverW(klmd21) error 2

12:21:02:101 2840 MyNtCreateFileW: NtCreateFile(\??\C:\Windows\system32\drivers\klmd.sys) returned status 00000000

12:21:02:209 2840 UtilityInit: KLMD drop and load success

12:21:02:210 2840 KLMD_OpenDevice: Trying to open KLMD Device(KLMD201010)

12:21:02:210 2840 UtilityInit: KLMD open success

12:21:02:210 2840 UtilityInit: Initialize success

12:21:02:210 2840

12:21:02:210 2840 Scanning Services ...

12:21:02:210 2840 CreateRegParser: Registry parser init started

12:21:02:210 2840 CreateRegParser: DisableWow64Redirection error

12:21:02:211 2840 wfopen_ex: Trying to open file C:\Windows\system32\config\system

12:21:02:211 2840 MyNtCreateFileW: NtCreateFile(\??\C:\Windows\system32\config\system) returned status C0000043

12:21:02:211 2840 wfopen_ex: MyNtCreateFileW error 32 (C0000043)

12:21:02:211 2840 wfopen_ex: Trying to KLMD file open

12:21:02:211 2840 KLMD_CreateFileW: Trying to open file C:\Windows\system32\config\system

12:21:02:211 2840 wfopen_ex: File opened ok (Flags 2)

12:21:02:234 2840 CreateRegParser: HIVE_ADAPTER(C:\Windows\system32\config\system) init success: C71518

12:21:02:234 2840 wfopen_ex: Trying to open file C:\Windows\system32\config\software

12:21:02:235 2840 MyNtCreateFileW: NtCreateFile(\??\C:\Windows\system32\config\software) returned status C0000043

12:21:02:235 2840 wfopen_ex: MyNtCreateFileW error 32 (C0000043)

12:21:02:235 2840 wfopen_ex: Trying to KLMD file open

12:21:02:235 2840 KLMD_CreateFileW: Trying to open file C:\Windows\system32\config\software

12:21:02:235 2840 wfopen_ex: File opened ok (Flags 2)

12:21:02:235 2840 CreateRegParser: HIVE_ADAPTER(C:\Windows\system32\config\software) init success: C71540

12:21:02:235 2840 CreateRegParser: EnableWow64Redirection error

12:21:02:235 2840 CreateRegParser: RegParser init completed

12:21:03:133 2840 GetAdvancedServicesInfo: Raw services enum returned 414 services

12:21:03:138 2840 fclose_ex: Trying to close file C:\Windows\system32\config\system

12:21:03:139 2840 fclose_ex: Trying to close file C:\Windows\system32\config\software

12:21:03:139 2840

12:21:03:139 2840 Scanning Kernel memory ...

12:21:03:139 2840 KLMD_GetSystemObjectAddressByNameW: Trying to get system object address by name \Driver\Disk

12:21:03:140 2840 DetectCureTDL3: \Driver\Disk PDRIVER_OBJECT: 84D2FEF8

12:21:03:140 2840 DetectCureTDL3: KLMD_GetDeviceObjectList returned 1 DevObjects

12:21:03:140 2840

12:21:03:140 2840 DetectCureTDL3: DEVICE_OBJECT: 84D2F350

12:21:03:140 2840 KLMD_GetLowerDeviceObject: Trying to get lower device object for 84D2F350

12:21:03:140 2840 DetectCureTDL3: DEVICE_OBJECT: 84719BB0

12:21:03:140 2840 KLMD_GetLowerDeviceObject: Trying to get lower device object for 84719BB0

12:21:03:140 2840 KLMD_ReadMem: Trying to ReadMemory 0x84719BB0[0x38]

12:21:03:140 2840 DetectCureTDL3: DRIVER_OBJECT: 84706308

12:21:03:140 2840 KLMD_ReadMem: Trying to ReadMemory 0x84706308[0xA8]

12:21:03:140 2840 KLMD_ReadMem: Trying to ReadMemory 0x83D7C468[0x1A]

12:21:03:140 2840 DetectCureTDL3: DRIVER_OBJECT name: \Driver\atapi, Driver Name: atapi

12:21:03:140 2840 DetectCureTDL3: IrpHandler (0) addr: 807F80C2

12:21:03:140 2840 DetectCureTDL3: IrpHandler (1) addr: 81C1D1D5

12:21:03:140 2840 DetectCureTDL3: IrpHandler (2) addr: 807F80C2

12:21:03:140 2840 DetectCureTDL3: IrpHandler (3) addr: 81C1D1D5

12:21:03:140 2840 DetectCureTDL3: IrpHandler (4) addr: 81C1D1D5

12:21:03:140 2840 DetectCureTDL3: IrpHandler (5) addr: 81C1D1D5

12:21:03:140 2840 DetectCureTDL3: IrpHandler (6) addr: 81C1D1D5

12:21:03:140 2840 DetectCureTDL3: IrpHandler (7) addr: 81C1D1D5

12:21:03:140 2840 DetectCureTDL3: IrpHandler (8) addr: 81C1D1D5

12:21:03:140 2840 DetectCureTDL3: IrpHandler (9) addr: 81C1D1D5

12:21:03:140 2840 DetectCureTDL3: IrpHandler (10) addr: 81C1D1D5

12:21:03:141 2840 DetectCureTDL3: IrpHandler (11) addr: 81C1D1D5

12:21:03:141 2840 DetectCureTDL3: IrpHandler (12) addr: 81C1D1D5

12:21:03:141 2840 DetectCureTDL3: IrpHandler (13) addr: 81C1D1D5

12:21:03:141 2840 DetectCureTDL3: IrpHandler (14) addr: 807E69F4

12:21:03:141 2840 DetectCureTDL3: IrpHandler (15) addr: 807E69C6

12:21:03:141 2840 DetectCureTDL3: IrpHandler (16) addr: 81C1D1D5

12:21:03:141 2840 DetectCureTDL3: IrpHandler (17) addr: 81C1D1D5

12:21:03:141 2840 DetectCureTDL3: IrpHandler (18) addr: 81C1D1D5

12:21:03:141 2840 DetectCureTDL3: IrpHandler (19) addr: 81C1D1D5

12:21:03:141 2840 DetectCureTDL3: IrpHandler (20) addr: 81C1D1D5

12:21:03:141 2840 DetectCureTDL3: IrpHandler (21) addr: 81C1D1D5

12:21:03:141 2840 DetectCureTDL3: IrpHandler (22) addr: 807E6A22

12:21:03:141 2840 DetectCureTDL3: IrpHandler (23) addr: 807F3B36

12:21:03:141 2840 DetectCureTDL3: IrpHandler (24) addr: 81C1D1D5

12:21:03:141 2840 DetectCureTDL3: IrpHandler (25) addr: 81C1D1D5

12:21:03:141 2840 DetectCureTDL3: IrpHandler (26) addr: 81C1D1D5

12:21:03:141 2840 TDL3_FileDetect: Processing driver: atapi

12:21:03:141 2840 TDL3_FileDetect: Processing driver file: C:\Windows\system32\drivers\atapi.sys

12:21:03:141 2840 KLMD_CreateFileW: Trying to open file C:\Windows\system32\drivers\atapi.sys

12:21:03:156 2840 TDL3_FileDetect: C:\Windows\system32\drivers\atapi.sys - Verdict: Clean

12:21:03:156 2840

12:21:03:157 2840 Completed

12:21:03:157 2840

12:21:03:157 2840 Results:

12:21:03:158 2840 Memory objects infected / cured / cured on reboot: 0 / 0 / 0

12:21:03:158 2840 Registry objects infected / cured / cured on reboot: 0 / 0 / 0

12:21:03:158 2840 File objects infected / cured / cured on reboot: 0 / 0 / 0

12:21:03:159 2840

12:21:03:159 2840 MyNtCreateFileW: NtCreateFile(\??\C:\Windows\system32\drivers\klmd.sys) returned status 00000000

12:21:03:160 2840 UtilityDeinit: KLMD(ARK) unloaded successfully

Ab-by

Merci pour ces infos. Voici le rapport :

12:21:02:092 2840 TDSS rootkit removing tool 2.2.3 Feb 4 2010 14:34:00

12:21:02:092 2840 ================================================================================

12:21:02:092 2840 SystemInfo:

12:21:02:092 2840 OS Version: 6.0.6000 ServicePack: 0.0

12:21:02:092 2840 Product type: Workstation

12:21:02:093 2840 ComputerName: PC-DE-MAGALI

12:21:02:093 2840 UserName: Magali

12:21:02:093 2840 Windows directory: C:\Windows

12:21:02:093 2840 Processor architecture: Intel x86

12:21:02:093 2840 Number of processors: 2

12:21:02:093 2840 Page size: 0x1000

12:21:02:095 2840 Boot type: Normal boot

12:21:02:095 2840 ================================================================================

12:21:02:100 2840 UnloadDriverW: NtUnloadDriver error 2

12:21:02:100 2840 ForceUnloadDriverW: UnloadDriverW(klmd21) error 2

12:21:02:101 2840 MyNtCreateFileW: NtCreateFile(\??\C:\Windows\system32\drivers\klmd.sys) returned status 00000000

12:21:02:209 2840 UtilityInit: KLMD drop and load success

12:21:02:210 2840 KLMD_OpenDevice: Trying to open KLMD Device(KLMD201010)

12:21:02:210 2840 UtilityInit: KLMD open success

12:21:02:210 2840 UtilityInit: Initialize success

12:21:02:210 2840

12:21:02:210 2840 Scanning Services ...

12:21:02:210 2840 CreateRegParser: Registry parser init started

12:21:02:210 2840 CreateRegParser: DisableWow64Redirection error

12:21:02:211 2840 wfopen_ex: Trying to open file C:\Windows\system32\config\system

12:21:02:211 2840 MyNtCreateFileW: NtCreateFile(\??\C:\Windows\system32\config\system) returned status C0000043

12:21:02:211 2840 wfopen_ex: MyNtCreateFileW error 32 (C0000043)

12:21:02:211 2840 wfopen_ex: Trying to KLMD file open

12:21:02:211 2840 KLMD_CreateFileW: Trying to open file C:\Windows\system32\config\system

12:21:02:211 2840 wfopen_ex: File opened ok (Flags 2)

12:21:02:234 2840 CreateRegParser: HIVE_ADAPTER(C:\Windows\system32\config\system) init success: C71518

12:21:02:234 2840 wfopen_ex: Trying to open file C:\Windows\system32\config\software

12:21:02:235 2840 MyNtCreateFileW: NtCreateFile(\??\C:\Windows\system32\config\software) returned status C0000043

12:21:02:235 2840 wfopen_ex: MyNtCreateFileW error 32 (C0000043)

12:21:02:235 2840 wfopen_ex: Trying to KLMD file open

12:21:02:235 2840 KLMD_CreateFileW: Trying to open file C:\Windows\system32\config\software

12:21:02:235 2840 wfopen_ex: File opened ok (Flags 2)

12:21:02:235 2840 CreateRegParser: HIVE_ADAPTER(C:\Windows\system32\config\software) init success: C71540

12:21:02:235 2840 CreateRegParser: EnableWow64Redirection error

12:21:02:235 2840 CreateRegParser: RegParser init completed

12:21:03:133 2840 GetAdvancedServicesInfo: Raw services enum returned 414 services

12:21:03:138 2840 fclose_ex: Trying to close file C:\Windows\system32\config\system

12:21:03:139 2840 fclose_ex: Trying to close file C:\Windows\system32\config\software

12:21:03:139 2840

12:21:03:139 2840 Scanning Kernel memory ...

12:21:03:139 2840 KLMD_GetSystemObjectAddressByNameW: Trying to get system object address by name \Driver\Disk

12:21:03:140 2840 DetectCureTDL3: \Driver\Disk PDRIVER_OBJECT: 84D2FEF8

12:21:03:140 2840 DetectCureTDL3: KLMD_GetDeviceObjectList returned 1 DevObjects

12:21:03:140 2840

12:21:03:140 2840 DetectCureTDL3: DEVICE_OBJECT: 84D2F350

12:21:03:140 2840 KLMD_GetLowerDeviceObject: Trying to get lower device object for 84D2F350

12:21:03:140 2840 DetectCureTDL3: DEVICE_OBJECT: 84719BB0

12:21:03:140 2840 KLMD_GetLowerDeviceObject: Trying to get lower device object for 84719BB0

12:21:03:140 2840 KLMD_ReadMem: Trying to ReadMemory 0x84719BB0[0x38]

12:21:03:140 2840 DetectCureTDL3: DRIVER_OBJECT: 84706308

12:21:03:140 2840 KLMD_ReadMem: Trying to ReadMemory 0x84706308[0xA8]

12:21:03:140 2840 KLMD_ReadMem: Trying to ReadMemory 0x83D7C468[0x1A]

12:21:03:140 2840 DetectCureTDL3: DRIVER_OBJECT name: \Driver\atapi, Driver Name: atapi

12:21:03:140 2840 DetectCureTDL3: IrpHandler (0) addr: 807F80C2

12:21:03:140 2840 DetectCureTDL3: IrpHandler (1) addr: 81C1D1D5

12:21:03:140 2840 DetectCureTDL3: IrpHandler (2) addr: 807F80C2

12:21:03:140 2840 DetectCureTDL3: IrpHandler (3) addr: 81C1D1D5

12:21:03:140 2840 DetectCureTDL3: IrpHandler (4) addr: 81C1D1D5

12:21:03:140 2840 DetectCureTDL3: IrpHandler (5) addr: 81C1D1D5

12:21:03:140 2840 DetectCureTDL3: IrpHandler (6) addr: 81C1D1D5

12:21:03:140 2840 DetectCureTDL3: IrpHandler (7) addr: 81C1D1D5

12:21:03:140 2840 DetectCureTDL3: IrpHandler (8) addr: 81C1D1D5

12:21:03:140 2840 DetectCureTDL3: IrpHandler (9) addr: 81C1D1D5

12:21:03:140 2840 DetectCureTDL3: IrpHandler (10) addr: 81C1D1D5

12:21:03:141 2840 DetectCureTDL3: IrpHandler (11) addr: 81C1D1D5

12:21:03:141 2840 DetectCureTDL3: IrpHandler (12) addr: 81C1D1D5

12:21:03:141 2840 DetectCureTDL3: IrpHandler (13) addr: 81C1D1D5

12:21:03:141 2840 DetectCureTDL3: IrpHandler (14) addr: 807E69F4

12:21:03:141 2840 DetectCureTDL3: IrpHandler (15) addr: 807E69C6

12:21:03:141 2840 DetectCureTDL3: IrpHandler (16) addr: 81C1D1D5

12:21:03:141 2840 DetectCureTDL3: IrpHandler (17) addr: 81C1D1D5

12:21:03:141 2840 DetectCureTDL3: IrpHandler (18) addr: 81C1D1D5

12:21:03:141 2840 DetectCureTDL3: IrpHandler (19) addr: 81C1D1D5

12:21:03:141 2840 DetectCureTDL3: IrpHandler (20) addr: 81C1D1D5

12:21:03:141 2840 DetectCureTDL3: IrpHandler (21) addr: 81C1D1D5

12:21:03:141 2840 DetectCureTDL3: IrpHandler (22) addr: 807E6A22

12:21:03:141 2840 DetectCureTDL3: IrpHandler (23) addr: 807F3B36

12:21:03:141 2840 DetectCureTDL3: IrpHandler (24) addr: 81C1D1D5

12:21:03:141 2840 DetectCureTDL3: IrpHandler (25) addr: 81C1D1D5

12:21:03:141 2840 DetectCureTDL3: IrpHandler (26) addr: 81C1D1D5

12:21:03:141 2840 TDL3_FileDetect: Processing driver: atapi

12:21:03:141 2840 TDL3_FileDetect: Processing driver file: C:\Windows\system32\drivers\atapi.sys

12:21:03:141 2840 KLMD_CreateFileW: Trying to open file C:\Windows\system32\drivers\atapi.sys

12:21:03:156 2840 TDL3_FileDetect: C:\Windows\system32\drivers\atapi.sys - Verdict: Clean

12:21:03:156 2840

12:21:03:157 2840 Completed

12:21:03:157 2840

12:21:03:157 2840 Results:

12:21:03:158 2840 Memory objects infected / cured / cured on reboot: 0 / 0 / 0

12:21:03:158 2840 Registry objects infected / cured / cured on reboot: 0 / 0 / 0

12:21:03:158 2840 File objects infected / cured / cured on reboot: 0 / 0 / 0

12:21:03:159 2840

12:21:03:159 2840 MyNtCreateFileW: NtCreateFile(\??\C:\Windows\system32\drivers\klmd.sys) returned status 00000000

12:21:03:160 2840 UtilityDeinit: KLMD(ARK) unloaded successfully

Ab-by

- bernard53

- Support

- Messages : 3516

- Enregistré le : 25 avr. 2008, 22:05

- Configuration matérielle : Processeur intel 2 duo CPU E6750 2.66GHz

3GO mémoire vive

disque dur samsung 160Go

Re: Supprimer un rootkit

ok relance combofix suite a ma demande concernant CFScript.txt s.t.p

Bonne visite sur: http://tuto-b.comli.com/

Re: Supprimer un rootkit

j'ai relancé Combofix, voici le rapport :

ComboFix 10-02-12.01 - Magali 13/02/2010 13:29:51.3.2 - x86

Microsoft® Windows Vista™ Édition Familiale Premium 6.0.6000.0.1252.33.1036.18.1917.1256 [GMT 1:00]

Lancé depuis: c:\users\Magali\Desktop\ComboFix.exe

Commutateurs utilisés :: c:\users\Magali\Desktop\CFScript.txt

AV: avast! antivirus 4.8.1368 [VPS 100213-0] *On-access scanning disabled* (Updated) {7591DB91-41F0-48A3-B128-1A293FD8233D}

SP: avast! antivirus 4.8.1368 [VPS 100213-0] *disabled* (Updated) {7591DB91-41F0-48A3-B128-1A293FD8233D}

SP: Spybot - Search and Destroy *disabled* (Outdated) {ED588FAF-1B8F-43B4-ACA8-8E3C85DADBE9}

SP: Windows Defender *enabled* (Updated) {D68DDC3A-831F-4FAE-9E44-DA132C1ACF46}

FILE ::

"c:\windows\system32\Drivers\thnsht.sys"

.

(((((((((((((((((((((((((((((((((((( Autres suppressions ))))))))))))))))))))))))))))))))))))))))))))))))

.

c:\windows\system32\Drivers\thnsht.sys

.

((((((((((((((((((((((((((((( Fichiers créés du 2010-01-13 au 2010-02-13 ))))))))))))))))))))))))))))))))))))

.

2010-02-13 12:35 . 2010-02-13 12:39 -------- d-----w- c:\users\Magali\AppData\Local\temp

2010-02-13 12:35 . 2010-02-13 12:35 -------- d-----w- c:\users\Public\AppData\Local\temp

2010-02-13 12:35 . 2010-02-13 12:35 -------- d-----w- c:\users\Default\AppData\Local\temp

2010-02-13 11:20 . 2010-02-13 11:21 -------- d-----w- C:\tdsskiller

2010-02-12 18:00 . 2010-02-12 18:00 -------- d-----w- c:\users\Magali\.fontconfig

.

(((((((((((((((((((((((((((((((((( Compte-rendu de Find3M ))))))))))))))))))))))))))))))))))))))))))))))))

.

2010-02-13 08:37 . 2009-10-22 09:03 -------- d-----w- c:\program files\Audacity

2010-02-13 08:17 . 2006-11-02 15:48 690832 ----a-w- c:\windows\system32\perfh00C.dat

2010-02-13 08:17 . 2006-11-02 15:48 117572 ----a-w- c:\windows\system32\perfc00C.dat

2010-01-30 08:35 . 2009-09-23 10:17 -------- d-----w- c:\program files\Malwarebytes' Anti-Malware

2010-01-29 18:55 . 2009-09-18 20:57 -------- d-----w- c:\users\Magali\AppData\Roaming\vlc

2010-01-29 18:55 . 2009-10-08 19:51 -------- d-----w- c:\programdata\Spybot - Search & Destroy

2010-01-24 18:03 . 2010-01-24 18:03 20 ----a-w- c:\users\Magali\AppData\Roaming\anvkgp.dat

2010-01-14 10:12 . 2009-10-09 00:11 181120 ------w- c:\windows\system32\MpSigStub.exe

2010-01-07 15:07 . 2009-09-23 10:17 38224 ----a-w- c:\windows\system32\drivers\mbamswissarmy.sys

2010-01-07 15:07 . 2009-09-23 10:17 19160 ----a-w- c:\windows\system32\drivers\mbam.sys

2009-12-28 09:58 . 2009-11-08 11:26 -------- d-----w- c:\users\Magali\AppData\Roaming\dvdcss

2009-11-24 23:54 . 2009-09-18 20:12 1280480 ----a-w- c:\windows\system32\aswBoot.exe

2009-11-24 23:49 . 2009-09-18 20:13 48560 ----a-w- c:\windows\system32\drivers\aswTdi.sys

2009-11-24 23:48 . 2009-09-18 20:13 23120 ----a-w- c:\windows\system32\drivers\aswRdr.sys

2009-11-24 23:47 . 2009-09-18 20:13 97480 ----a-w- c:\windows\system32\AvastSS.scr

2007-02-24 04:28 . 2007-02-24 04:28 8192 --sha-w- c:\windows\Users\Default\NTUSER.DAT

.

((((((((((((((((((((((((((((((((( Points de chargement Reg ))))))))))))))))))))))))))))))))))))))))))))))))

.

.

*Note* les éléments vides & les éléments initiaux légitimes ne sont pas listés

REGEDIT4

[HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Run]

"swg"="c:\program files\Google\GoogleToolbarNotifier\GoogleToolbarNotifier.exe" [2009-09-20 39408]

"Sidebar"="c:\program files\windows sidebar\sidebar.exe" [2009-09-19 1232896]

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run]

"avast!"="c:\progra~1\ALWILS~1\Avast4\ashDisp.exe" [2009-11-24 81000]

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SafeBoot\Minimal\WinDefend]

@="Service"

[HKLM\~\startupfolder\C:^ProgramData^Microsoft^Windows^Start Menu^Programs^Startup^Lancement rapide d'Adobe Acrobat.lnk]

path=c:\programdata\Microsoft\Windows\Start Menu\Programs\Startup\Lancement rapide d'Adobe Acrobat.lnk

backup=c:\windows\pss\Lancement rapide d'Adobe Acrobat.lnk.CommonStartup

backupExtension=.CommonStartup

[HKEY_LOCAL_MACHINE\software\microsoft\shared tools\msconfig\startupreg\Acrobat Assistant 7.0]

2004-12-14 00:12 483328 ----a-w- c:\program files\Adobe\Acrobat 7.0\Distillr\acrotray.exe

[HKEY_LOCAL_MACHINE\software\microsoft\shared tools\msconfig\startupreg\Google Quick Search Box]

2009-09-20 20:07 68592 ----a-w- c:\program files\Google\Quick Search Box\GoogleQuickSearchBox.exe

[HKEY_LOCAL_MACHINE\software\microsoft\shared tools\msconfig\startupreg\Malwarebytes Anti-Malware (reboot)]

2010-01-07 15:07 1394000 ----a-w- c:\program files\Malwarebytes' Anti-Malware\mbam.exe

[HKEY_LOCAL_MACHINE\software\microsoft\shared tools\msconfig\startupreg\SpybotSD TeaTimer]

2009-03-05 14:07 2260480 --sha-r- c:\program files\Spybot - Search & Destroy\TeaTimer.exe

[HKEY_LOCAL_MACHINE\software\microsoft\shared tools\msconfig\startupreg\Windows Defender]

2007-01-17 03:02 1006264 ----a-w- c:\program files\Windows Defender\MSASCui.exe

R1 aswSP;avast! Self Protection;c:\windows\System32\drivers\aswSP.sys [18/09/2009 21:13 114768]

R2 aswFsBlk;aswFsBlk;c:\windows\System32\drivers\aswFsBlk.sys [18/09/2009 21:13 20560]

R2 aswMonFlt;aswMonFlt;c:\windows\System32\drivers\aswMonFlt.sys [18/09/2009 21:12 53328]

S2 SBSDWSCService;SBSD Security Center Service;c:\program files\Spybot - Search & Destroy\SDWinSec.exe [08/10/2009 20:51 1153368]

.

Contenu du dossier 'Tâches planifiées'

2010-02-13 c:\windows\Tasks\Google Software Updater.job

- c:\program files\Google\Common\Google Updater\GoogleUpdaterService.exe [2009-09-18 20:07]

2010-02-12 c:\windows\Tasks\User_Feed_Synchronization-{D4C9909A-7D7C-44F1-B126-677B40BEB29C}.job

- c:\windows\system32\msfeedssync.exe [2006-11-02 09:45]

.

.

------- Examen supplémentaire -------

.

uStart Page = hxxp://club-internet.fr/

FF - ProfilePath - c:\users\Magali\AppData\Roaming\Mozilla\Firefox\Profiles\20oplb3v.default\

FF - prefs.js: browser.startup.homepage - hxxp://club-internet.fr/

FF - plugin: c:\program files\Google\Google Updater\2.4.1698.5652\npCIDetect13.dll

.

**************************************************************************

catchme 0.3.1398 W2K/XP/Vista - rootkit/stealth malware detector by Gmer, http://www.gmer.net

Rootkit scan 2010-02-13 13:39

Windows 6.0.6000 NTFS

Recherche de processus cachés ...

Recherche d'éléments en démarrage automatique cachés ...

Recherche de fichiers cachés ...

Scan terminé avec succès

Fichiers cachés: 0

**************************************************************************

.

--------------------- CLES DE REGISTRE BLOQUEES ---------------------

[HKEY_LOCAL_MACHINE\system\ControlSet001\Control\Class\{4D36E96D-E325-11CE-BFC1-08002BE10318}\0000\AllUserSettings]

@Denied: (A) (Users)

@Denied: (A) (Everyone)

@Allowed: (B 1 2 3 4 5) (S-1-5-20)

"BlindDial"=dword:00000000

.

--------------------- DLLs chargées dans les processus actifs ---------------------

- - - - - - - > 'Explorer.exe'(3296)

c:\windows\system32\ieframe.dll

c:\program files\Roxio\Drag-to-Disc\Shellex.dll

c:\windows\system32\DLAAPI_W.DLL

c:\program files\Roxio\Drag-to-Disc\ShellRes.dll

.

------------------------ Autres processus actifs ------------------------

.

c:\windows\system32\Ati2evxx.exe

c:\windows\system32\Ati2evxx.exe

c:\program files\Alwil Software\Avast4\aswUpdSv.exe

c:\program files\Alwil Software\Avast4\ashServ.exe

c:\program files\Alwil Software\Avast4\ashMaiSv.exe

c:\program files\Alwil Software\Avast4\ashWebSv.exe

c:\windows\system32\conime.exe

c:\program files\Alwil Software\Avast4\ashDisp.exe

c:\windows\Microsoft.NET\Framework\v2.0.50727\mscorsvw.exe

c:\windows\servicing\TrustedInstaller.exe

.

**************************************************************************

.

Heure de fin: 2010-02-13 13:49:12 - La machine a redémarré

ComboFix-quarantined-files.txt 2010-02-13 12:49

ComboFix2.txt 2010-02-12 17:42

ComboFix3.txt 2010-02-10 17:46

Avant-CF: 27 610 779 648 octets libres

Après-CF: 28 308 766 720 octets libres

- - End Of File - - 771F1F1C29EAECA13BF9F2745BD6AC80

Je n'ai pas revu le message concernant la présence d'un rootkit, merci...

ComboFix 10-02-12.01 - Magali 13/02/2010 13:29:51.3.2 - x86

Microsoft® Windows Vista™ Édition Familiale Premium 6.0.6000.0.1252.33.1036.18.1917.1256 [GMT 1:00]

Lancé depuis: c:\users\Magali\Desktop\ComboFix.exe

Commutateurs utilisés :: c:\users\Magali\Desktop\CFScript.txt

AV: avast! antivirus 4.8.1368 [VPS 100213-0] *On-access scanning disabled* (Updated) {7591DB91-41F0-48A3-B128-1A293FD8233D}

SP: avast! antivirus 4.8.1368 [VPS 100213-0] *disabled* (Updated) {7591DB91-41F0-48A3-B128-1A293FD8233D}

SP: Spybot - Search and Destroy *disabled* (Outdated) {ED588FAF-1B8F-43B4-ACA8-8E3C85DADBE9}

SP: Windows Defender *enabled* (Updated) {D68DDC3A-831F-4FAE-9E44-DA132C1ACF46}

FILE ::

"c:\windows\system32\Drivers\thnsht.sys"

.

(((((((((((((((((((((((((((((((((((( Autres suppressions ))))))))))))))))))))))))))))))))))))))))))))))))

.

c:\windows\system32\Drivers\thnsht.sys

.

((((((((((((((((((((((((((((( Fichiers créés du 2010-01-13 au 2010-02-13 ))))))))))))))))))))))))))))))))))))

.

2010-02-13 12:35 . 2010-02-13 12:39 -------- d-----w- c:\users\Magali\AppData\Local\temp

2010-02-13 12:35 . 2010-02-13 12:35 -------- d-----w- c:\users\Public\AppData\Local\temp

2010-02-13 12:35 . 2010-02-13 12:35 -------- d-----w- c:\users\Default\AppData\Local\temp

2010-02-13 11:20 . 2010-02-13 11:21 -------- d-----w- C:\tdsskiller

2010-02-12 18:00 . 2010-02-12 18:00 -------- d-----w- c:\users\Magali\.fontconfig

.

(((((((((((((((((((((((((((((((((( Compte-rendu de Find3M ))))))))))))))))))))))))))))))))))))))))))))))))

.

2010-02-13 08:37 . 2009-10-22 09:03 -------- d-----w- c:\program files\Audacity

2010-02-13 08:17 . 2006-11-02 15:48 690832 ----a-w- c:\windows\system32\perfh00C.dat

2010-02-13 08:17 . 2006-11-02 15:48 117572 ----a-w- c:\windows\system32\perfc00C.dat

2010-01-30 08:35 . 2009-09-23 10:17 -------- d-----w- c:\program files\Malwarebytes' Anti-Malware

2010-01-29 18:55 . 2009-09-18 20:57 -------- d-----w- c:\users\Magali\AppData\Roaming\vlc

2010-01-29 18:55 . 2009-10-08 19:51 -------- d-----w- c:\programdata\Spybot - Search & Destroy

2010-01-24 18:03 . 2010-01-24 18:03 20 ----a-w- c:\users\Magali\AppData\Roaming\anvkgp.dat

2010-01-14 10:12 . 2009-10-09 00:11 181120 ------w- c:\windows\system32\MpSigStub.exe

2010-01-07 15:07 . 2009-09-23 10:17 38224 ----a-w- c:\windows\system32\drivers\mbamswissarmy.sys

2010-01-07 15:07 . 2009-09-23 10:17 19160 ----a-w- c:\windows\system32\drivers\mbam.sys

2009-12-28 09:58 . 2009-11-08 11:26 -------- d-----w- c:\users\Magali\AppData\Roaming\dvdcss

2009-11-24 23:54 . 2009-09-18 20:12 1280480 ----a-w- c:\windows\system32\aswBoot.exe

2009-11-24 23:49 . 2009-09-18 20:13 48560 ----a-w- c:\windows\system32\drivers\aswTdi.sys

2009-11-24 23:48 . 2009-09-18 20:13 23120 ----a-w- c:\windows\system32\drivers\aswRdr.sys

2009-11-24 23:47 . 2009-09-18 20:13 97480 ----a-w- c:\windows\system32\AvastSS.scr

2007-02-24 04:28 . 2007-02-24 04:28 8192 --sha-w- c:\windows\Users\Default\NTUSER.DAT

.

((((((((((((((((((((((((((((((((( Points de chargement Reg ))))))))))))))))))))))))))))))))))))))))))))))))

.

.

*Note* les éléments vides & les éléments initiaux légitimes ne sont pas listés

REGEDIT4

[HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Run]

"swg"="c:\program files\Google\GoogleToolbarNotifier\GoogleToolbarNotifier.exe" [2009-09-20 39408]

"Sidebar"="c:\program files\windows sidebar\sidebar.exe" [2009-09-19 1232896]

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run]

"avast!"="c:\progra~1\ALWILS~1\Avast4\ashDisp.exe" [2009-11-24 81000]

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SafeBoot\Minimal\WinDefend]

@="Service"

[HKLM\~\startupfolder\C:^ProgramData^Microsoft^Windows^Start Menu^Programs^Startup^Lancement rapide d'Adobe Acrobat.lnk]

path=c:\programdata\Microsoft\Windows\Start Menu\Programs\Startup\Lancement rapide d'Adobe Acrobat.lnk

backup=c:\windows\pss\Lancement rapide d'Adobe Acrobat.lnk.CommonStartup

backupExtension=.CommonStartup

[HKEY_LOCAL_MACHINE\software\microsoft\shared tools\msconfig\startupreg\Acrobat Assistant 7.0]

2004-12-14 00:12 483328 ----a-w- c:\program files\Adobe\Acrobat 7.0\Distillr\acrotray.exe

[HKEY_LOCAL_MACHINE\software\microsoft\shared tools\msconfig\startupreg\Google Quick Search Box]

2009-09-20 20:07 68592 ----a-w- c:\program files\Google\Quick Search Box\GoogleQuickSearchBox.exe

[HKEY_LOCAL_MACHINE\software\microsoft\shared tools\msconfig\startupreg\Malwarebytes Anti-Malware (reboot)]

2010-01-07 15:07 1394000 ----a-w- c:\program files\Malwarebytes' Anti-Malware\mbam.exe

[HKEY_LOCAL_MACHINE\software\microsoft\shared tools\msconfig\startupreg\SpybotSD TeaTimer]

2009-03-05 14:07 2260480 --sha-r- c:\program files\Spybot - Search & Destroy\TeaTimer.exe

[HKEY_LOCAL_MACHINE\software\microsoft\shared tools\msconfig\startupreg\Windows Defender]

2007-01-17 03:02 1006264 ----a-w- c:\program files\Windows Defender\MSASCui.exe

R1 aswSP;avast! Self Protection;c:\windows\System32\drivers\aswSP.sys [18/09/2009 21:13 114768]

R2 aswFsBlk;aswFsBlk;c:\windows\System32\drivers\aswFsBlk.sys [18/09/2009 21:13 20560]

R2 aswMonFlt;aswMonFlt;c:\windows\System32\drivers\aswMonFlt.sys [18/09/2009 21:12 53328]

S2 SBSDWSCService;SBSD Security Center Service;c:\program files\Spybot - Search & Destroy\SDWinSec.exe [08/10/2009 20:51 1153368]

.

Contenu du dossier 'Tâches planifiées'

2010-02-13 c:\windows\Tasks\Google Software Updater.job

- c:\program files\Google\Common\Google Updater\GoogleUpdaterService.exe [2009-09-18 20:07]

2010-02-12 c:\windows\Tasks\User_Feed_Synchronization-{D4C9909A-7D7C-44F1-B126-677B40BEB29C}.job

- c:\windows\system32\msfeedssync.exe [2006-11-02 09:45]

.

.

------- Examen supplémentaire -------

.

uStart Page = hxxp://club-internet.fr/

FF - ProfilePath - c:\users\Magali\AppData\Roaming\Mozilla\Firefox\Profiles\20oplb3v.default\

FF - prefs.js: browser.startup.homepage - hxxp://club-internet.fr/

FF - plugin: c:\program files\Google\Google Updater\2.4.1698.5652\npCIDetect13.dll

.

**************************************************************************

catchme 0.3.1398 W2K/XP/Vista - rootkit/stealth malware detector by Gmer, http://www.gmer.net

Rootkit scan 2010-02-13 13:39

Windows 6.0.6000 NTFS

Recherche de processus cachés ...

Recherche d'éléments en démarrage automatique cachés ...

Recherche de fichiers cachés ...

Scan terminé avec succès

Fichiers cachés: 0

**************************************************************************

.

--------------------- CLES DE REGISTRE BLOQUEES ---------------------

[HKEY_LOCAL_MACHINE\system\ControlSet001\Control\Class\{4D36E96D-E325-11CE-BFC1-08002BE10318}\0000\AllUserSettings]

@Denied: (A) (Users)

@Denied: (A) (Everyone)

@Allowed: (B 1 2 3 4 5) (S-1-5-20)

"BlindDial"=dword:00000000

.

--------------------- DLLs chargées dans les processus actifs ---------------------

- - - - - - - > 'Explorer.exe'(3296)

c:\windows\system32\ieframe.dll

c:\program files\Roxio\Drag-to-Disc\Shellex.dll

c:\windows\system32\DLAAPI_W.DLL

c:\program files\Roxio\Drag-to-Disc\ShellRes.dll

.

------------------------ Autres processus actifs ------------------------

.

c:\windows\system32\Ati2evxx.exe

c:\windows\system32\Ati2evxx.exe

c:\program files\Alwil Software\Avast4\aswUpdSv.exe

c:\program files\Alwil Software\Avast4\ashServ.exe

c:\program files\Alwil Software\Avast4\ashMaiSv.exe

c:\program files\Alwil Software\Avast4\ashWebSv.exe

c:\windows\system32\conime.exe